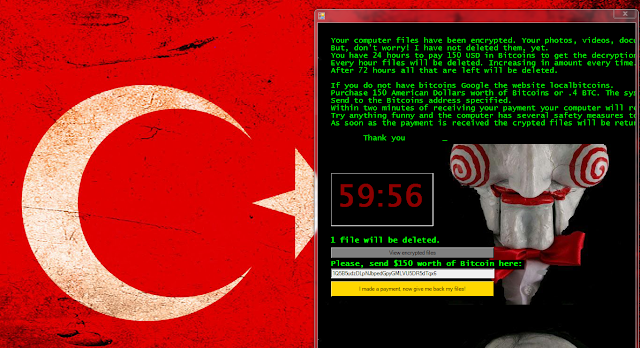

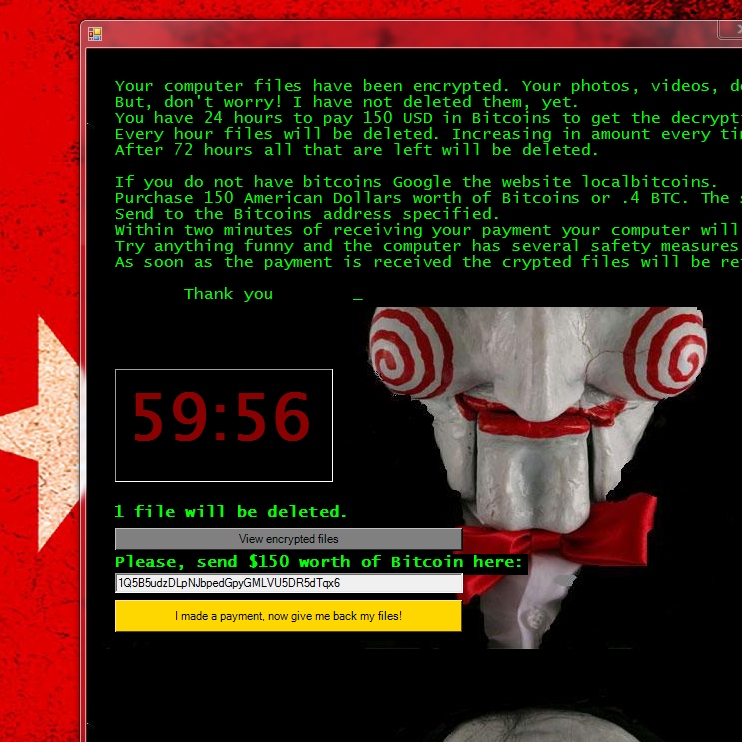

Bugünkü makalemde, Jigsaw isimli Ransomware'in Adli Bilişim açısından nasıl tespit edilebileceğini ve analizinin nasıl yapılabileceğinden bahsediyor olacağım.

Jigsaw isimli fidye yazılımı spam e-postalar, sosyal mühendislik v.b yöntemler ile bilgisayarlara bulaşabilmektedir. Bilgisayara bulaştıktan sonra verileri şifreleyerek, kişilerden belli bir ücret karşılığında şifre çözme bedeli talep etmektedir.

Öncelikle malware bulaşmış bilgisayarlarda ilk yapılması gereken, bilgisayarın kapatılmaması ve RAM imajının alınmasıdır. RAM imajı alma işlemi için buradaki makalemi okuyabilirsiniz.

Almış olduğumuz RAM imajını volatility aracını kullanarak inceleyelim.

Adım 1: Volatility ile vol.py -f memdump.mem imageinfo komutunu kullanarak RAM imajının profil bilgisini elde ettik.

Adım 2: Profil bilgisini elde ettikten sonra vol.py -f memdump.mem --profile=Win7SP1x86_23418 pslist komutu ile RAM üzerinde çalışan tüm processleri görüntülüyoruz.

Çalışan processleri görüntüledikten sonra, hangi processing zararlı yazılıma ait olduğunu tespit etmek için her processi PID numarası ile birlikte Google da araştırabilirsiniz ya da Volatility'deki malfind komutu ile şüpheli processleri tespit edebiliriz.

Adım 3: vol.py -f memdump.mem --profile=Win7SP1x86_23418 malfind komutunu kullanarak zararlı olabilecek şüpheli processleri görüntüleyelim.

Malfind, explorer.exe, drpbx.exe ve wisptis.exe isimli processlerinin şüpheli olabilebilceğini tespit etti. Yapılan tespit sonrasında şüpheli processleri dışarıya çıkartalım.

Dışarıya çıkartmış olduğumuz, processlerin zararlı olup olmadıklarını VirusTotel'e yükleyerek teğit edelim. VirusTotal, yüklemiş olduğum 3 dosyadan yalnızca drpbx.exe isimli dosyanın %42 oranında Jigsaw isimli Ransomware olduğu uyarısını verdi. VirusTotal Link

drpbx.exe isimli dosyanın çalıştırmış olduğu dll dosyalarını incelediğimizde, işletim sisteminin şifreleme için kullanmış olduğu CRYPTSP.dll ve CRYPTBASE.dll isimli dosyaların drpbx.exe tarafından çalıştırıldığı görülmektedir.

Adım 4: Tespit etmiş olduğumuz drpbx.exe isimli zararlı yazılımınının dosya detaylarını görüntüleyelim.

32 bit çalıştırabilir bir dosya olduğunu öğrenmiş olduk. Daha sonrasında ILSpy yazılımını kullanarak zararlı yazılımı decompile edip inceleyebiliriz.

Reverse ettiğimizde zararlı yazılımın dosyaları ".fun" uzantısı ile şifrelediğini ve şifreleme işlemini yaparken kullanmış olduğu encrypt password bilgisini elde etmiş olduk. Bu şekilde zararlı yazılım içerisindeki kodları inceleyerek şifreleme algoritması gibi daha fazla bilgi ve detaya erişebilirsiniz.

Ayrıca; Jigsaw zararlı yazılımı çalıştırılıp davranışları kayıt altına alındığında, zararlı yazılımın \AppData\Roaming\Frfx\ dizini altında firefox.exe dosyasını ve AppData\Local\Drpbx\ dizini altında drpbx.exe dosyasını oluşturduğu ve Registry dosyasında değişiklikler yaptığı görülmektedir.

CaptureBat

Okumuş olduğunuz için teşekkür ederim. Bir sonraki makalede tekrar görüşmek üzere.